Comment CAN peut offrir une cybersécurité sans cryptage

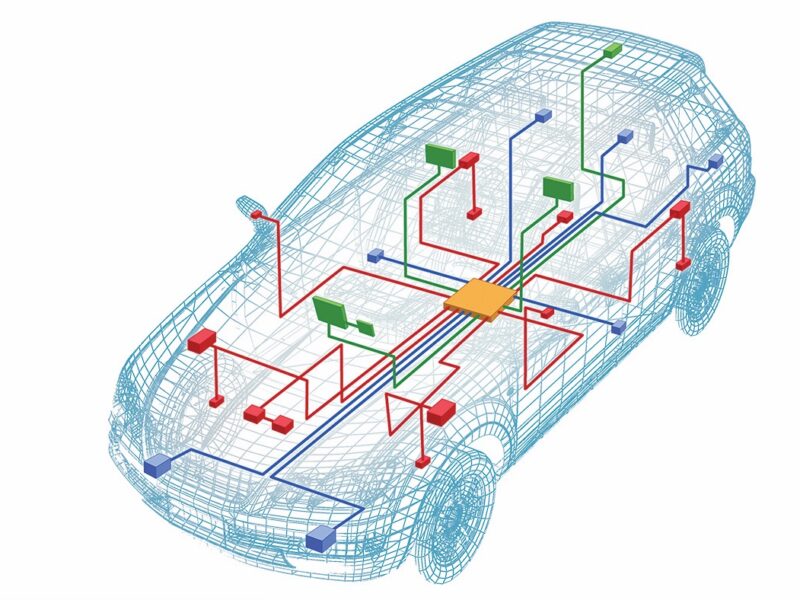

Les réseaux CAN connectent (presque) toutes les unités de contrôle électronique (ECU) entre elles. En dépit de leur manque inhérent de sécurité des données et donc de leur vulnérabilité aux cyberattaques, les initiés s’accordent à dire qu’il n’existe pas d’alternative rentable et que les réseaux CAN resteront probablement le réseau le plus important pour la décennie à venir. À mesure que la proportion d’électronique dans les véhicules continue de croître, la quantité de données échangées en temps réel sur les réseaux CAN augmente également.

Toutefois, étant donné que CAN est un réseau de connexion multipoint et que la plupart des communications de données dans le véhicule ne sont pas sécurisées, un seul ECU compromis peut permettre d’accéder directement aux calculateurs connectés. Les solutions disponibles aujourd’hui protègent traditionnellement la communication CAN en utilisant un code d’authentification de message (MAC) basé sur la cryptographie et la gestion de clés complexes. Cela nécessite une utilisation accrue du bus CAN et augmente la latence des messages et nécessite une puissance de calcul nettement supérieure.

Les calculateurs existants ne peuvent pas simplement être mis à niveau pour prendre en charge des messages CAN sécurisés si les processeurs n’ont pas une puissance de calcul suffisante. Avec les émetteurs-récepteurs CAN sécurisés, les constructeurs automobiles peuvent sécuriser les messages des calculateurs déjà installés, ce qui permet une mise en œuvre de mesures de sécurité rapide et facile plutôt que de devoir remplacer les calculateurs existants par des calculateurs plus sûrs.

NXP a développé une solution basée sur un émetteur-récepteur pour le réseau CAN qui assure la sécurité – sans exigences de bande passante supplémentaires, sans retards et sans charge de processeur supplémentaire, a nnoncé le fabricant de puces. Cette approche ajoute une couche supplémentaire aux solutions de sécurité cryptées, soit dans un concept de défense en profondeur (DiD), soit en tant qu’option autonome.

.

Caractéristiques de sécurité de l’émetteur-récepteur CAN

Protection contre l’usurpation sur le côté transmission: protège le bus CAN contre une ECU compromise en filtrant les messages dans le chemin d’émission sur la base des ID de message CAN. Si l’ECU essaie d’envoyer un message avec un ID qui ne lui a pas été assigné à l’origine, l’émetteur-récepteur CAN de sécurité peut empêcher la transmission vers le bus.

Protection contre l’usurpation sur le côté récepteur: Une protection complémentaire est utilisée pour annuler les messages sur le bus à l’aide d’un ID de message CAN attribué pendant la transmission. Grâce à cette méthode, chaque calculateur a la capacité de protéger ses propres identifiants – dans le cas où un calculateur compromis réussit à envoyer un message avec le même identifiant.

voir également: Karamba heals CAN bus’ innate lack of security

Protection anti-sabotage: En rendant les messages sur le bus CAN non valides, les manipulations peuvent être évitées et le processus est un signal clair qu’une unité de contrôle compromise est impliquée dans la transmission.

Pas de surcharge de bus grâce au contrôle des processus de transmission: Une limitation permanente du nombre de messages envoyés par émetteur du côté de l’émetteur permet d’éviter la surcharge du bus et assure qu’il reste libre pour certaines tâches critiques.

La rédaction vous conseille aussi:

Améliorez le temps de réponse aux évènements système critiques sur bus CAN

ISIT introduit une Pile CANopen Safety Certifiable SIL3

Further reading:

Opinion: CAN fault confinement: It is a feature, not a flaw!

Si vous avez apprécié cet article, vous aimerez les suivants : ne les manquez pas en vous abonnant à :

ECI sur Google News

Si vous avez apprécié cet article, vous aimerez les suivants : ne les manquez pas en vous abonnant à :

ECI sur Google News