Authentificateur sécurisé protégeant les systèmes et les nœuds IoT

Du fait de la contrefaçon rampante, de la réutilisation dangereuse d’accessoires médicaux, et de la vulnérabilité de nœuds capteur connectés aux réseaux, les entreprises sont conscientes de la nécessité d’intégrer des protections efficaces à leurs produits et à leurs systèmes. Ce circuit de sécurité fournit un ensemble d’outils cryptographiques ciblés, à clé asymétrique et clé symétrique, le tout sous un format compact et à bas coût. Les fonctions à clé publique asymétrique sont supportées par un algorithme cryptographique ECC (Elliptic Curve Cryptography) P256 et une clé secrète symétrique SHA-256.

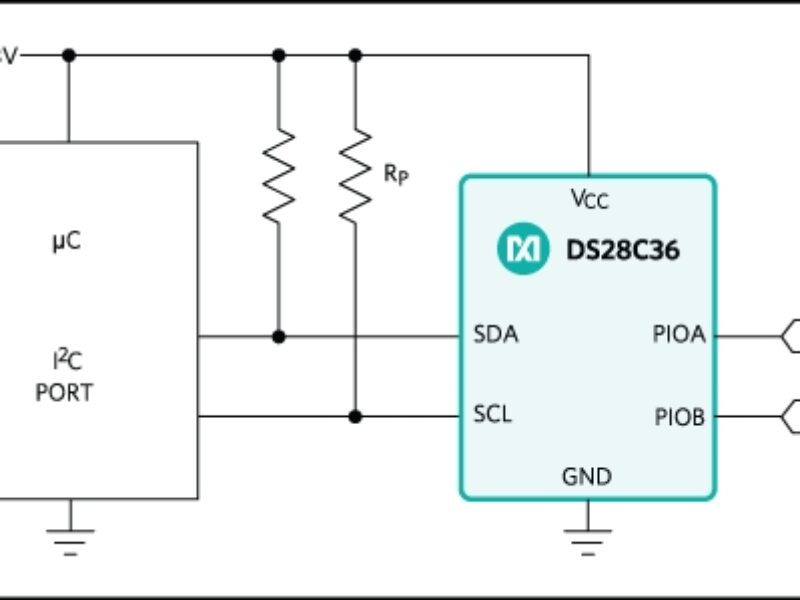

Ce dispositif fournit deux broches GPIO authentifiées à contrôle d’état et détection de niveau sécurisés, ainsi qu’une fonction unique pour améliorer les opérations de téléchargement ou d’amorçage sécurisé. Il intègre également des contre-mesures sophistiquées pour protéger des attaques de sécurité invasives ou non-invasives.

Les applications finales sont notamment l’authentification bidirectionnelle, le stockage sécurisé de données système (comme les crypto-clés du système), la vérification de données système critiques, l’amorçage sécurisé, et le contrôle d’utilisation de produits finaux.

Pour les applications où le microcontrôleur du système hôte ne dispose pas de ressources suffisantes pour faire tourner les algorithmes ECC, ou lorsque le système ne dispose pas de mémoire sécurisée pour stocker la clé symétrique SHA-256, le DS28C36 possède un coprocesseur, DS2476.

Grâce à ses fonctions d’authentification sécurisée empêchant le clonage, ce circuit évite toute contrefaçon. Il gère de manière sécurisée les différentes utilisations et fonctions du système en supervisant ou limitant l’usage d’un périphérique en fonction de paramètres stockés dans une EEPROM sécurisée et de l’état d’un compteur décrémental 17 bits. L’association d’une fonction robuste de téléchargement ou d’amorçage sécurisé et de broches GPIO sécurisées empêche le piratage du système. De plus, les données sensibles ne sont accessibles qu’en lecture ou écriture cryptée à l’aide d’une clé établie par un protocole ECDH (Diffie-Hellman).

« Les biens de nos clients font l’objet d’attaques en permanence. Le DS28C36 leur offre une boîte à outils ciblée, avec des fonctions crypto et des caractéristiques de sécurité s’appuyant sur ECC et SHA-256, pour répondre à un grand nombre de problèmes de sécurité embarquée, » déclare Scott Jones, Directeur Exécutif, Sécurité embarquée, Maxim Integrated. « Maxim s’appuie sur plus de 20 ans d’expérience et d’attachement au marché de la sécurité, sur un support d’applications exceptionnel, et sur des services de programmation en usine pour aider ses clients à réussir. »

Proposé en boîtier TDFN de 3 mm x 3 mm, ce composant fonctionne sur toute la plage de températures allant de -40 °C à +85 °C.

Si vous avez apprécié cet article, vous aimerez les suivants : ne les manquez pas en vous abonnant à :

ECI sur Google News

Si vous avez apprécié cet article, vous aimerez les suivants : ne les manquez pas en vous abonnant à :

ECI sur Google News